第1回|ルーター―社内ネットワークの入り口

「わかってはいるけど、動けていない」が一番のリスク

対策が必要なのはわかっている。でも、何から手をつけていいかわからない。

情報システムを一人で、あるいは兼務で担っている会社では特によく聞く言葉です。

なにかしなければと思いながらも、気づいたら半年経っていた、というお話を私たちは何度も聞いてきました。

問題は「何から手を付ければいいか」が見えないまま、時間だけが過ぎてしまうことにあります。

御社が日常の業務に追われている間にも、攻撃者は無防備な入り口を探し続けているのです。

そこで今回から全4回にわたり、中小企業のネットワークで特に狙われやすい「抜け穴」とその「対策」を、

忙しい現場でも動き出せるよう4つの優先項目に絞って整理していきます。

第1回は、社内ネットワークの入り口であるルーターを取り上げます。

なぜルーターが標的になるのか

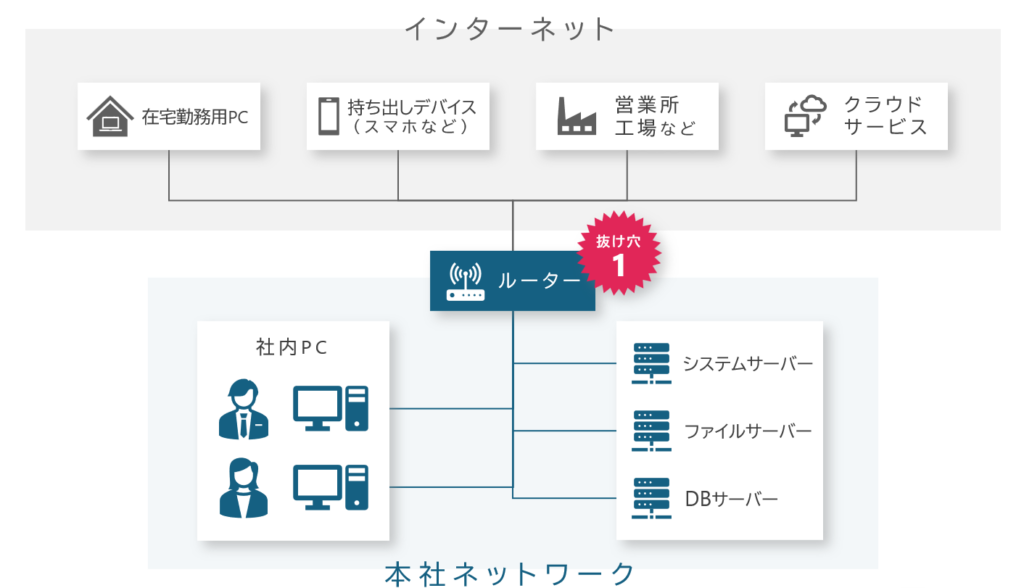

社内のすべての通信は、ルーターを通じて外部のインターネットと行き来しています。

つまりルーターは、社内ネットワーク全体への入り口です。

加えて、一度設置すると日常業務の中で意識されにくく、何年も設定が放置されがちな機器でもあります。

攻撃者にとっては「突破したときのリターンが大きく、かつ手薄になりやすい」格好の標的です。

攻撃者はどうやって侵入するのか

① 自動スキャンで「開いている扉」を探し続ける

攻撃者はAIなどを駆使して24時間スキャンし続け、不要なポートが開いていたり管理画面に誰でもアクセスできたりする機器を自動で見つけ出します。

② ファームウェアとパスワードの隙を突く

ルーターの内部ソフト(ファームウェア)が古いまま放置されていると、既知の弱点を突かれ正規ルートを装って侵入されます。

推測しやすいパスワードを使っていると、総当たり攻撃で盗まれるリスクもあります。VPNを導入している場合は、その接続口も同様に標的になります。

侵入されると何が起きるのか──PCのセキュリティでは防げない3つのリスク

気づかれないまま、長期間潜伏される

ルーターには監視の仕組みが入っていないことがほとんどです。

攻撃者は静かに居座り続け、社内の通信を傍受しながら次の攻撃を準備します。

自社が「加害者」にされ、取引先へ被害が及ぶ

乗っ取られたルーターは攻撃者の「踏み台」として使われます。

自社のIPアドレスから取引先へ攻撃メールが送られた場合、PCにセキュリティソフトを入れていても防げるわけではありません。

社内への「裏口」を常設される

ルーターに裏口を作られた場合、気づかない限りその入り口はずっと開いたままです。

PCを全台クリーンにしても、外から自由に入り込める状態が続きます。

対策|UTMで「入り口」ごと守る

通常のルーターは通信の「行き先」を見て交通整理するのが主な仕事で、中身にウイルスが混じっていてもそのまま素通りさせてしまいます。

UTM(統合脅威管理)はその穴を埋める存在で、通信の中身までリアルタイムでスキャンし、脅威をその場で遮断します。

2つの侵入経路に対して、UTMはこう機能します。

経路①自動スキャンへの対策

ファイアウォールが不正アクセスや侵入試行を遮断。管理画面の外部公開設定の確認も忘れずに。

経路②ファームウェア・パスワードの隙への対策

IPSがファームウェアの脆弱性を突く攻撃をブロック。あわせてファームウェアの定期更新・パスワード見直しも有効です。

ファイアウォール・アンチウイルス・IPS・Webフィルタリングを1台に集約できるUTMは、専任担当がいない中小企業でも無理なく導入できます。

経路①②をふさぎ、潜伏・踏み台・裏口といった被害をまとめて防ぐ土台ができあがります。

「費用はどのくらい?」「今の環境に本当に必要?」

最適な構成はネットワーク環境や業務スタイルによって変わります。

まずは現状を一緒に確認するところから始めませんか?

まず「自社の現状を知る」ところから

弊社では、自社のリスクをすぐに確認できる資料を無料でご用意しています。

【セキュリティ対策ガイド(無料)】

- 本編:4つの抜け穴と対策を図解入りで解説

- 自社診断チェックシート:1分で自社のリスクをセルフチェック

- セキュリティ文言集:専門用語をすぐ引ける、上司や経営者への説明にも使える「お守り」

まずは資料でご自身の環境を確認してみてください。

「もう少し詳しく話を聞きたい」という方も、同じフォームからお気軽にご相談ください。

次回は、「社内のPC(エンドポイント)」の守り方をお届けします。

どうぞお楽しみに!