第2回|社員のPC(エンドポイント)― 社内に持ち込まれた脅威をどう止めるか

ウイルス対策ソフトを入れているから、大丈夫?

「PCにはウイルス対策ソフトを入れているから、うちは問題ないと思う」

そうおっしゃる方に、私たちは現場で何度も出会ってきました。

かつてはそれで十分だった時代もあったからです。

ところが今、攻撃者の手口はウイルス対策ソフトの「検知の網」をすり抜ける方向へ着実に進化しています。

前回ご紹介したルーターで侵入を防いだとしても、社員のPCに別の入り口があれば、そこから組織全体に被害が広がります。

今回は、ルーターをすり抜けた先で最初に踏み込まれる場所――社員のPC(エンドポイント)のリスクと対策を整理します。

なぜ社員のPCが狙われるのか?

社員のPCには、必ず「人の操作」が介在します。攻撃者はその点を巧みに突いてきます。

攻撃者はどうやって侵入するのか

① メールやWebサイトを入り口にする

不審なメールの添付ファイルを開いた瞬間、悪意あるプログラムが動き出します。本物そっくりに偽装されたWebサイトに誘導する手口も増えています。「ちょっと確認しよう」という何気ないクリックが侵入の起点になります。

② OSやソフトウェアの「古い穴」を突く

パッチを後回しにしているPCには、攻撃者がすでに把握している「既知の穴」が残ったままです。パッチ情報が公開されると攻撃者はその場所を知ります。適用が遅れるほど、リスクは高まります。

③ 正規ツールを悪用して「検知されない」まま動く

Windowsに標準で入っている管理ツールを悪用した攻撃が増えています。「不審なファイル」を検知するウイルス対策ソフトは正規ツールを使った操作に気づきにくく、侵入したまま長期間潜伏されるリスクがあります。

侵入されると何が起きるのか

① ランサムウェアで業務が止まる

感染した1台から社内全体にランサムウェアが広がり、ファイルが暗号化されます。バックアップ先まで感染していたケースを、私たちは実際に見てきました。

② 情報が静かに「外へ運ばれる」

顧客情報・見積書・契約書といったデータを少しずつ外部へ送り続けるプログラムがあります。発覚したときには何ヶ月分もの情報が流出していた、というケースも珍しくありません。

③ 1台が「踏み台」になり、社内全体へ被害が拡大する

1台が乗っ取られると、そこを足がかりに社内の他の端末やサーバーへ被害が広がります。ルーターでの対策だけでは防げない理由が、ここにあります。

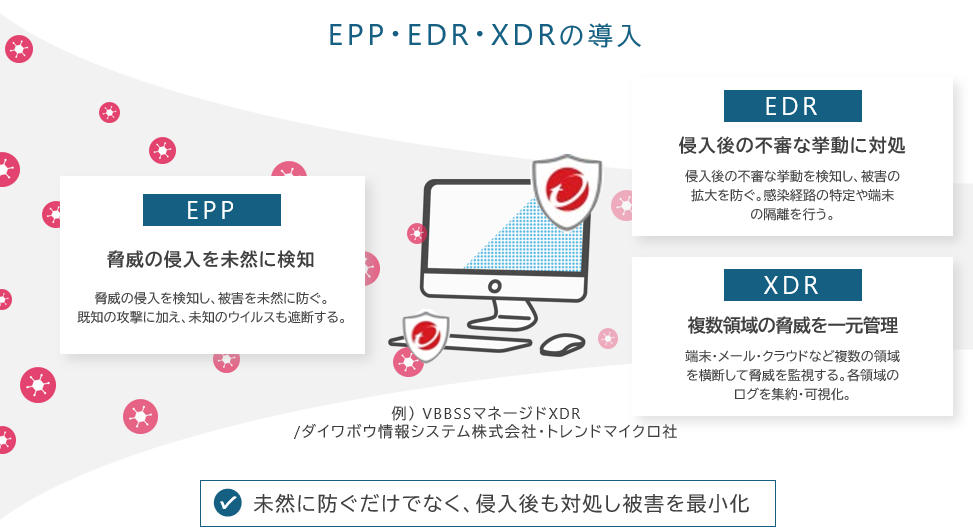

対策|EDRで「侵入後」の動きを検知・封じ込める

ウイルス対策ソフトは「怪しいものを入り口で止める」仕組みです。EDR(Endpoint Detection and Response)は、その先をカバーします。PC上の動きをリアルタイムで監視し、異常を検知したら即座に封じ込め、被害の拡大を防ぎます。

① メール・Webサイト経由の攻撃

不審な動作を実行直後に検知し封じ込めます。「うっかり開いてしまった」が致命傷にならない仕組みです。

② OSやソフトウェアの脆弱性への攻撃

プログラムの「振る舞い」を監視するため、既知のウイルス定義に頼らず脅威を検知できます。

③ 正規ツールの悪用

通常とは異なる動作パターンを異常として検知します。長期潜伏を早期に発見できる点が、ウイルス対策ソフトとの大きな違いです。

ウイルス対策ソフトとEDRは競合するものではなく、前後を補い合うものです。組み合わせることで、入り口から内側まで一貫した防御の層ができあがります。

「EDRって中小企業でも使えるの?」

「今の環境に合った構成はどれ?」

最適な構成はネットワーク環境や業務スタイルによって変わります。

まずは現状を一緒に確認するところから始めませんか。

まず「自社の現状を知る」ところから

弊社では、自社のリスクをすぐに確認できる資料を無料でご用意しています。

【セキュリティ対策ガイド(無料)】

- 本編:4つの抜け穴と対策を図解入りで解説

- 自社診断チェックシート:1分で自社のリスクをセルフチェック

- セキュリティ文言集:専門用語をすぐ引ける、上司や経営者への説明にも使える「お守り」

まずは資料でご自身の環境を確認してみてください。

「もう少し詳しく話を聞きたい」という方も、同じフォームからお気軽にご相談ください。

次回は、「クラウドバックアップ」の落とし穴と対策をお届けします。

どうぞお楽しみに!